WireGuard

É um protocolo VPN que nos últimos tempos começou a se popularizar, pois é extremamente simples, mas rápido e moderno e usa criptografia de última geração. Destina-se a ter um desempenho consideravelmente superior ao OpenVPN. O WireGuard foi projetado como uma VPN de uso geral para ser executado em sistemas incorporados, dispositivos móveis e computadores e pode ser instalado em praticamente qualquer sistema operacional. Neste artigo, explicaremos como configurar um servidor WireGuard no MikroTik RouterOS.

Configure o WireGuard como um servidor VPN no MikroTik RouterOS

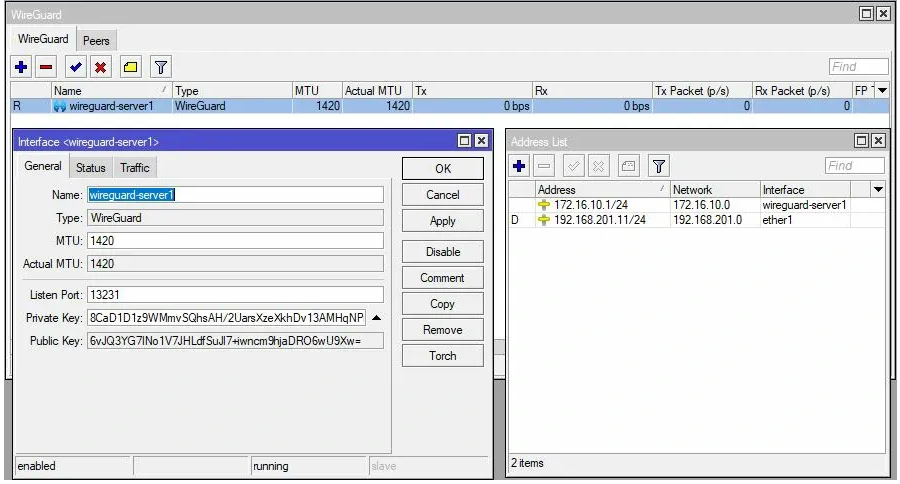

Para configurar o WireGuard no RouterOS, basta acessar WireGuard -> WireGuard , adicionar uma nova interface e atribuir um endereço IP a ela em IP -> Addresses .

Adicionar pares (clientes/usuários)

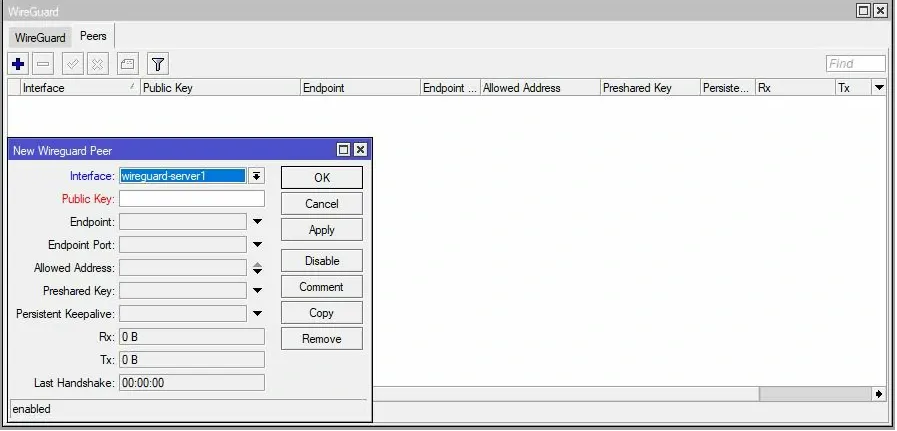

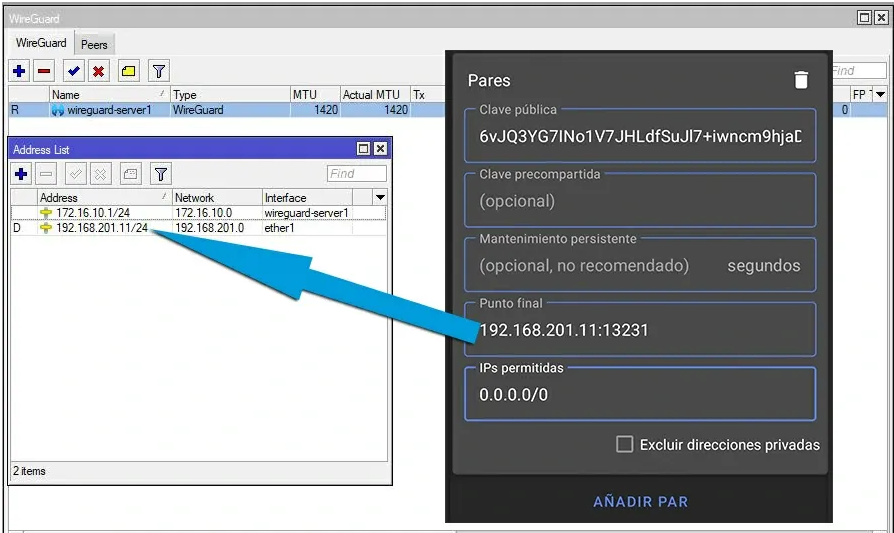

Para definir os clientes (peers) que podem se conectar ao servidor WireGuard, iremos para WireGuard -> Peers e tocaremos no botão “+”. Nesta janela devemos selecionar a interface criada anteriormente e preencher as propriedades Chave Pública , Endereço Permitido e Chave Pré-compartilhada , esta última é opcional e deve ser diferente para cada cliente. Neste artigo vamos obter essas propriedades configurando o WireGuard diretamente no cliente.

WireGuard configurado no Android

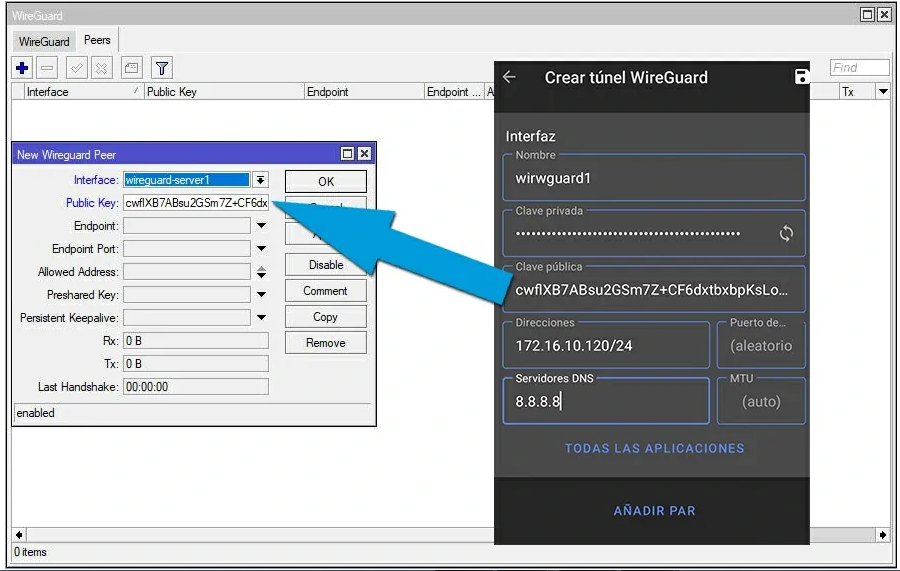

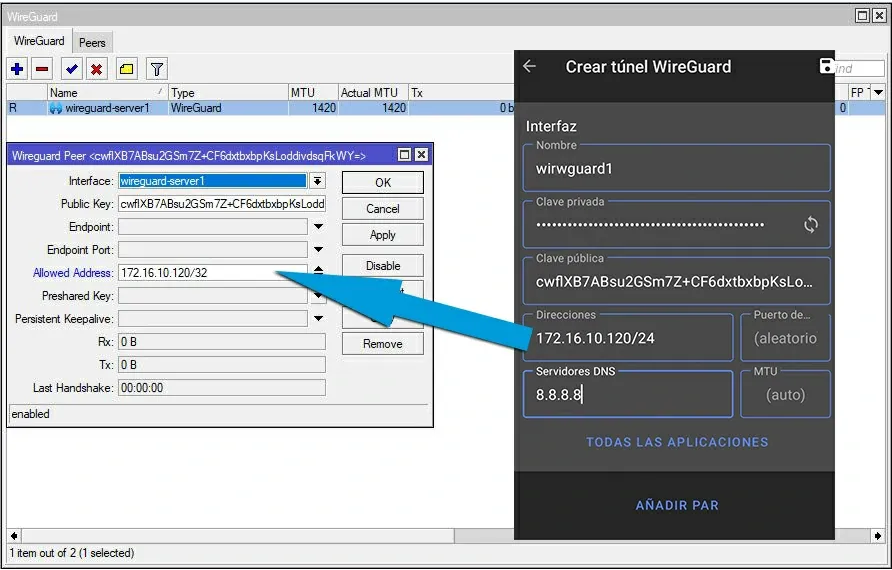

Abrimos o aplicativo WireGuard e criamos uma nova configuração clicando no botão criar do zero. Na nova tela, atribuímos qualquer nome à interface e geramos as chaves tocando no botão ao lado de “Chave privada”. Uma vez gerada, escrevemos a Chave Pública na propriedade Chave Pública do cliente que estamos adicionando ao servidor e posteriormente completamos a propriedade Addresses com um endereço IP pertencente à sub-rede do servidor WireGuard e atribuímos um servidor DNS, neste caso usará 8.8.8.8.

Até este ponto definimos a configuração que a interface WireGuard deste cliente terá. Agora temos que especificar a qual servidor ele vai se conectar, para isso tocamos no botão Add Peer e completamos as propriedades com as informações do servidor WireGuard.

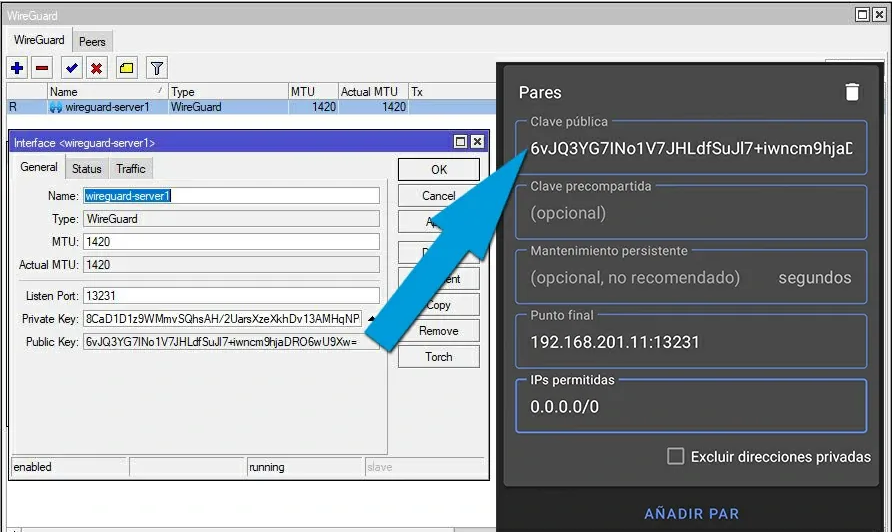

- Chave Pública: escrevemos a Chave Pública do servidor, essa chave pode ser vista abrindo a interface WireGuard criada no servidor.

- **Chave pré-compartilhada: ** Esta propriedade é um aprimoramento de segurança opcional; você pode gerar essa chave em um site online ou criando uma nova interface WireGuard no RouterOS para copiar sua chave privada ou pública e excluí-la.

- End point: é o IP do MikroTik Router ao qual o cliente irá se conectar (geralmente o IP público) e a porta de escuta da interface WireGuard (Listen Port). Nota: não é o IP da interface WireGuard.

- IPs permitidos: São as redes que teremos acesso através da VPN, normalmente é 0.0.0.0/0 para indicar que todo o tráfego é redirecionado pela VPN.

Uma vez concluídas as propriedades no cliente, salvamos a configuração e continuamos a adicionar o Peer no servidor escrevendo o IP que atribuímos a esse cliente na propriedade Endereço permitido , mas alterando a máscara de rede para **/32 * *.

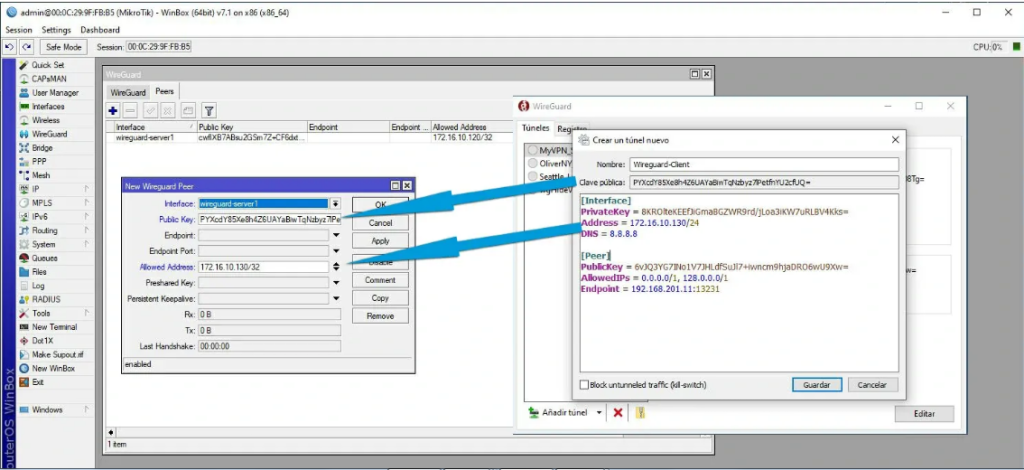

Configurar o WireGuard no Windows

O procedimento para configurar o cliente WireGuard no Windows é o mesmo do Android, exceto que no Windows também temos que escrever o nome das propriedades. Abrimos o aplicativo WireGuard, clique com o botão direito do mouse no painel esquerdo e selecione Adicionar túnel vazio … . Na imagem a seguir você pode ver como ficaria essa configuração.

Lembre-se que o Endpoint é o IP do MikroTik Router ao qual o cliente irá se conectar (geralmente o IP público) e a porta de escuta da interface WireGuard (Listen Port). Nota: não é o IP da interface WireGuard.

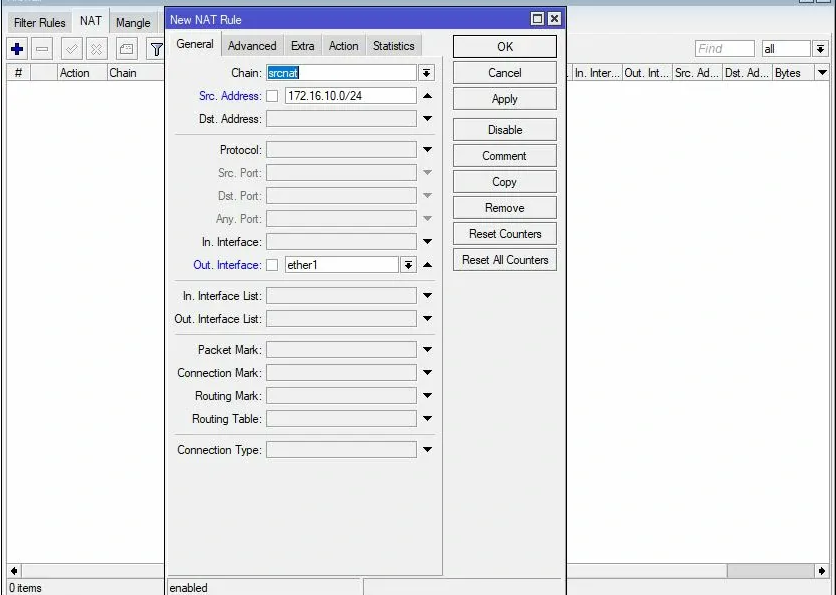

Configurar o acesso à Internet (NAT)

Com as ações anteriores, temos nosso servidor WireGuard pronto e os clientes definidos poderão se conectar a ele, mas não terão acesso à Internet. Para isso, basta criar uma regra NAT do tipo MASQUERADE em IP -> Firewall -> Nat . Para a nova regra devemos especificar src-address = 172.16.10.0/24 que corresponde à sub-rede VPN, out-interface=ether1 onde ether1 será o nome da interface WAN e claro, na ação selecionamos masquerade .

Acesso à rede local

Se quisermos usar a VPN para acessar a rede local ou doméstica da Internet, em geral, não é necessário realizar uma configuração extra se o roteador MikroTik for aquele que conecta diretamente a rede à Internet.

Deixe uma resposta