Existem várias maneiras de obter redundância de ISP com MikroTik. Algumas formas são mais complexas e oferecem funcionalidade adicional. Este artigo serve como uma introdução sobre maneiras simples de obter failover usando RouterOS e assume que todas as configurações básicas já foram concluídas no roteador.

1. Roteamento estático com distância

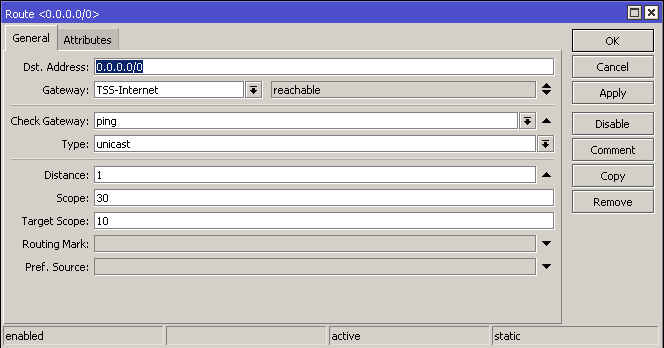

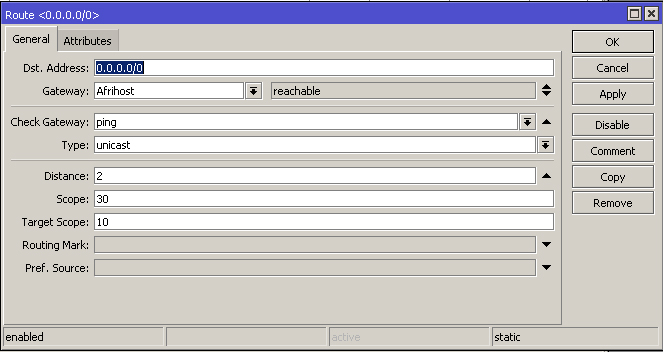

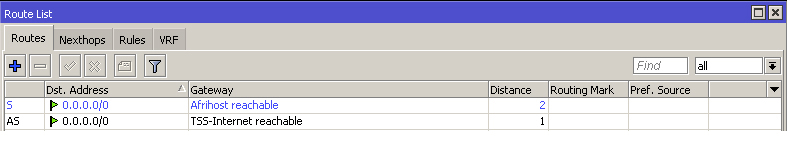

Em vez de permitir que seu roteador adicione as rotas padrão por meio de suas interfaces automaticamente, você pode adicioná-las manualmente à tabela de roteamento. Ao adicionar rotas manualmente, você controla os parâmetros adicionais que podem ser aplicados à rota. A ideia é ter várias rotas padrão para a Internet em distâncias variáveis, pois a rota com a menor distância terá preferência na maioria dos casos. A opção ‘Verificar Gateway’ deve ser configurada para ping, que irá verificar periodicamente (a cada 10 segundos) a conexão do gateway. Após 2 tempos limite, a rota é considerada inacessível e a rota com a maior distância entrará em ação.

/ip route

add check-gateway=ping distance=1 gateway=TSS-Internet

add check-gateway=ping distance=2 gateway=Afrihost

Existem desvantagens no método de Roteamento estático com distância. Uma desvantagem é que ele depende do endereço IP do gateway para verificar a conectividade. Se houver uma falha após o IP do gateway, ela não será detectada e as rotas nunca serão trocadas. Também pode haver problemas com conexões já estabelecidas quando suas rotas primárias voltam a ficar online, o que pode ser resolvido usando o firewall bloqueado no RouterOS.

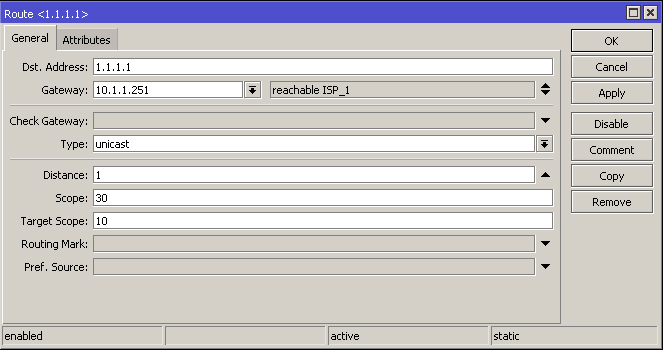

2. Pesquisa recursiva

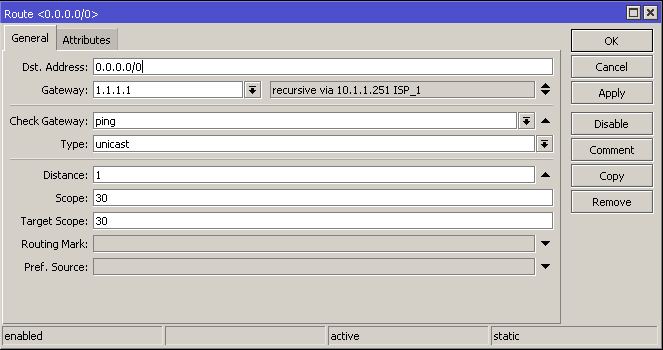

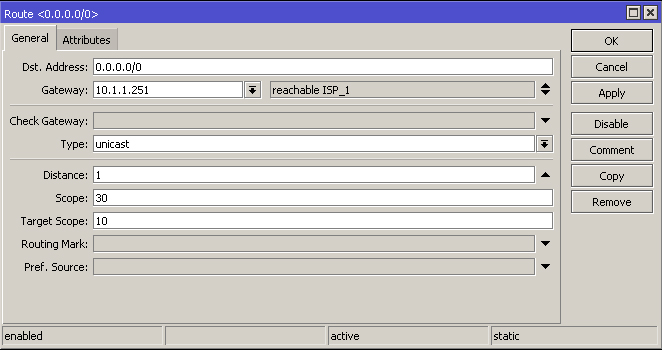

Se você preferir que seu failover não dependa do IP do gateway, pode considerar o uso de roteamento recursivo como solução. O princípio de roteamento estático acima permanece o mesmo, mas, em vez disso, são usados endereços IP acessíveis na Internet, por exemplo, 1.1.1.1 ou 8.8.8.8.

O roteamento recursivo funciona apenas com endereços IP e, portanto, não é adequado para tipos de interface dinâmica como PPPoE ou DHCP, onde o IP pode mudar.

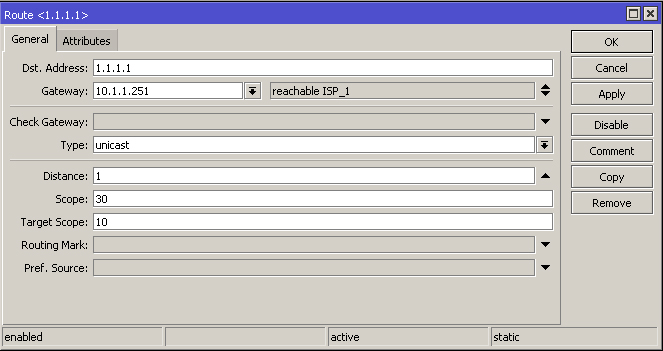

Essa abordagem requer duas rotas estáticas por ISP. O primeiro a ‘dizer’ ao roteador como obter o IP desejado na Internet. Ajuste sua distância de acordo com o ISP que deve ter preferência. Cada ISP deve usar diferentes endereços IP da Internet para verificar a conectividade.

/ip route

add distance=1 dst-address=1.1.1.1/32 gateway=10.1.1.251

A segunda rota o levará para a Internet, mas você precisará ajustar o campo ‘escopo de destino’ para corresponder ao valor da rota acima para que seja funcional. Lembre-se de ‘Check Gateway’ para habilitar a redundância. Agora, o roteador não depende do IP do gateway para verificar a conectividade, mas você ainda pode ter problemas de conectividade com conexões já estabelecidas ao alternar entre os ISPs.

/ip route

add check-gateway=ping distance=1 gateway=1.1.1.1 target-scope=30

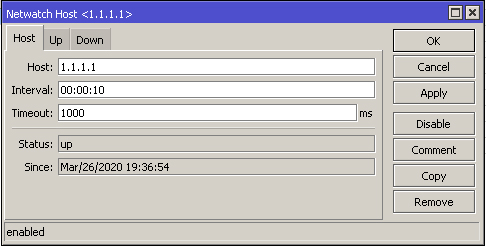

3. Netwatch

Essa ferramenta permite que você verifique os endereços IP do host e emita comandos de script com base em seu status. Os scripts podem ser executados para habilitar / desabilitar rotas, limpar conexões no firewall e fornecer informações de log quando isso ocorrer. Este método é muito útil para restabelecer conexões com o firewall para mitigar problemas de conectividade ao trocar de ISP. Este método também permite o uso de interfaces de gateway dinâmico.

Comece criando rotas estáticas com distâncias separadas para o seu ISP. Crie uma rota para um IP acessível na Internet para cada ISP. Lembre-se de usar IPs de endereços dst diferentes acessíveis.

/ip route

add distance=1 gateway=10.1.1.251

/ip route

add distance=1 dst-address=1.1.1.1/32 gateway=10.1.1.251

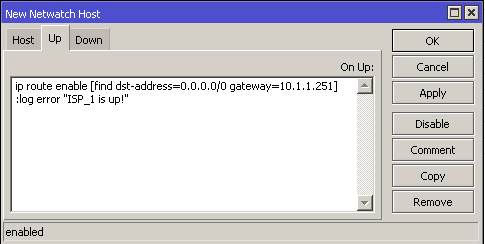

O Netwatch deve ser configurado para executar ping nos IPs da Internet a cada 10 segundos e executar uma ação de script quando estiver ativo ou inativo. Os scripts irão ativar e desativar automaticamente suas rotas assim que estiverem disponíveis.

Explicação do script: Se 1.1.1.1 for alcançável, habilite esta rota e exiba no log se ela foi desabilitada anteriormente.

: erro de log “ISP_1 is up!”

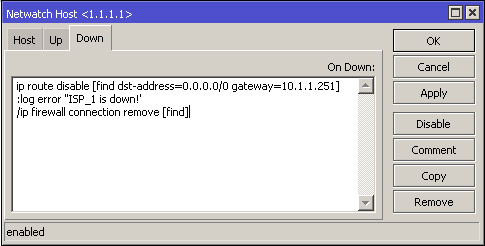

Explicação do script: Se 1.1.1.1 estiver inacessível, desabilite esta rota, exiba no log e remova as conexões ativas no firewall.

Depois de executadas, todas as conexões no firewall serão restabelecidas por meio do ISP de failover.

: erro de log “ISP_1 está fora do ar!”

/ ip firewall connection remove [find]

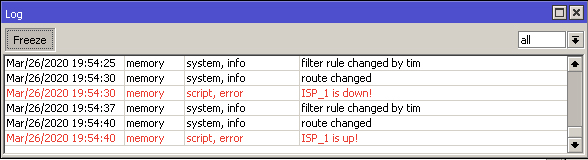

Repita o processo acima para ambos os ISPs e você poderá ver os resultados em tempo real verificando a tabela de roteamento e os logs.

DICA: teste usando o firewall para descartar o tráfego ICMP para o host selecionado. Embora o exposto acima tenha apenas arranhado a superfície em busca de possibilidades de redundância, eles são métodos eficazes para obter failover básico e acredito que irão atendê-lo bem. Existem algumas apresentações excelentes do MUM online que podem ajudar com configurações mais complexas, que incluem balanceamento de carga. Se você estiver interessado em aprender mais sobre MikroTik, considere participar de nosso treinamento certificado.

/ip firewall filter

add action=drop chain=output dst-address=1.1.1.1 protocol=icmp

Deixe uma resposta